Symantec w zgodzie z Windows 8

Produkty Norton 2013 ? przegląd

Firma Symantec przygotowała dla swoich klientów nowe produkty na rok 2013. W skład serii wchodzą oczywiście Norton AntiVirus, Norton Internet Security i Norton 360. My przyjrzymy się dwóm ostatnim i sprawdzimy, jak została poprawiona ochrona sieci społecznościowych czy ochrona przed scamem, a przede wszystkim, jakie funkcje oferują ww. aplikacje. Producent zapewnia, że jego nowe oprogramowanie to dla klienta jeszcze większe bezpieczeństwo, szybsza praca i łatwiejsza obsługa. Czy tak jest w rzeczywistości? Przekonajmy się.

Firma Symantec przygotowała dla swoich klientów nowe produkty na rok 2013. W skład serii wchodzą oczywiście Norton AntiVirus, Norton Internet Security i Norton 360. My przyjrzymy się dwóm ostatnim i sprawdzimy, jak została poprawiona ochrona sieci społecznościowych czy ochrona przed scamem, a przede wszystkim, jakie funkcje oferują ww. aplikacje. Producent zapewnia, że jego nowe oprogramowanie to dla klienta jeszcze większe bezpieczeństwo, szybsza praca i łatwiejsza obsługa. Czy tak jest w rzeczywistości? Przekonajmy się. Spis treści

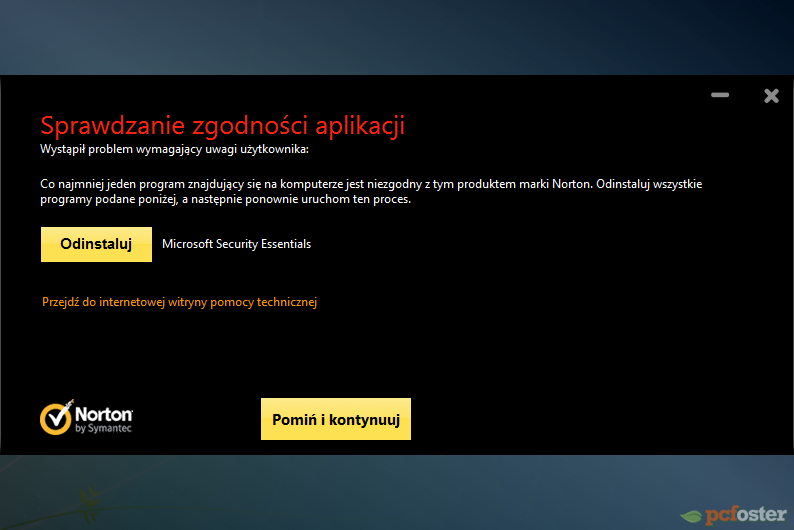

Przygodę z Nortonem 2013 rozpoczniemy od wersji Internet Security 2013. Po włożeniu płyty CD do napędu i potwierdzeniu chęci instalacji pakietu, zobaczymy poniższy komunikat. Program sprawdza czy nie korzystamy z innych zabezpieczeń, które mogłyby kolidować z produktem Symanteca. Warto usunąć inne antywirusy itp., żeby mieć pewność, że nowa aplikacje będzie działać prawidłowo.

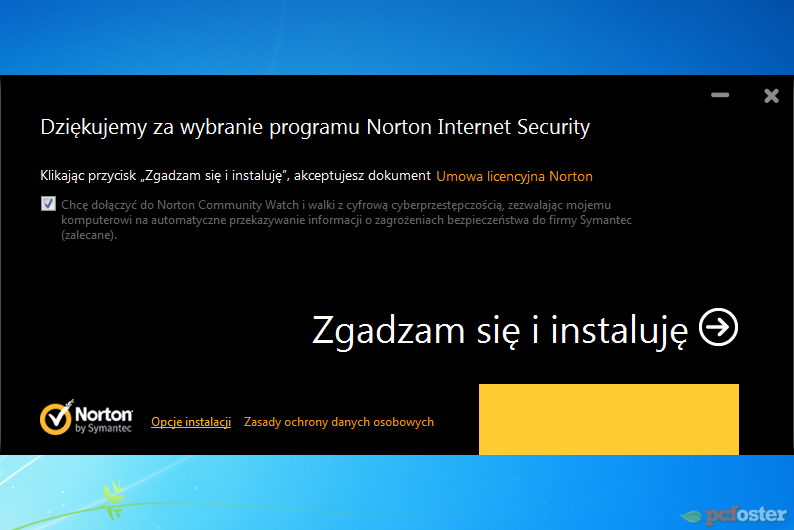

Następnie musimy zaakceptować postanowienia licencji i przejść do procesu instalacji.

Po ukończeniu zobaczymy okno, jak poniżej. Czas, żeby aktywować nasz produkt.

Po otwarciu programu Norton Internet Security z okna głównego można przejść do Pomocy i Pomocy technicznej oraz wszystkich funkcji i opcji programu Norton Internet Security. Widzimy cztery główne zakładki: Bezpieczny, Skanuj teraz, Usługa LiveUpdate i Zaawansowane. Pierwsza z nich to informacja o systemie i obciążeniu naszego komputera. Druga umożliwia uruchomienie skanowania komputera, skanowania reputacji lub skanowania tablicy w serwisie Facebook. Trzecia pozwala pobranie najnowszych definicji wirusów i aktualizacji produktu. A ostatnia umożliwia wyświetlenie wszystkich funkcji programu IS 2013.

Pierwsze okno może wyświetlić różne stany. Gdy stan systemu wymaga uwagi lub jest zagrożony, można podjąć odpowiednie działanie w celu poprawienia stanu systemu. Poziom ochrony komputera jest oceniany na podstawie programów zainstalowanych na komputerze. Aby poprawić stan ochrony, należy zadbać o

aktualność zainstalowanych programów.

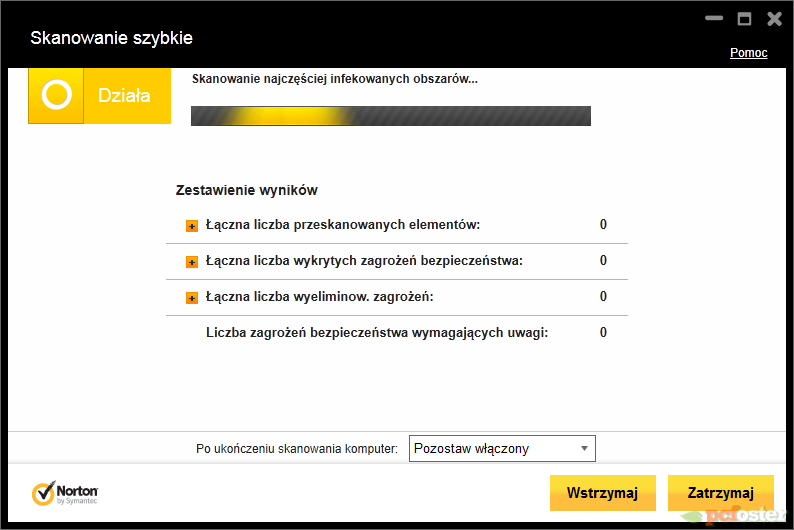

Powyższe okno to nic innego, jak przeprowadzenie wyszukiwania możliwych zagrożeń na komputerze. Skanowanie szybkie to skanowanie obszarów komputera najczęściej infekowanych przez wirusy i inne zagrożenia bezpieczeństwa. Skanowanie to zajmuje mniej czasu niż pełne skanowanie systemu, ponieważ nie jest skanowany cały komputer.

Z powyższego okna możemy przejść do skanowania reputacji. Program Norton IS 2013 umożliwia również ręczne uruchamianie następujących typów skanowania reputacji:

- Szybkie skanowanie reputacji

- Pełne skanowanie reputacji

- Niestandardowe skanowanie reputacji

W przypadku uruchomienia szybkiego skanowania reputacji program Norton uwzględnia w skanowaniu istotne pliki w uruchomionych procesach i załadowane programy. W przypadku uruchomienia pełnego skanowania reputacji aplikacja uwzględnia w skanowaniu wszystkie istotne pliki dostępne na komputerze,a w przypadku uruchomienia niestandardowego skanowania reputacji IS 2013 umożliwia wybranie dysku, folderu lub pliku do przeskanowania.

Również w czasach wzrostu zainteresowania sieciami społecznościowymi firma Norton postanowiła udostępnić opcję skanowania tablicy FB. Sprawdzany jest każdy adres URL dostępny na tablicy użytkownika w serwisie Facebook i wyświetla ikony ocen adresów URL przeskanowanych przez produkt marki Norton. Można również sprawdzić, czy adres URL jest bezpieczny, a następnie udostępnić go znajomym w serwisie Facebook. Gdy użytkownik zaloguje się w serwisie FB, program Norton Safe Web prosi o udzielenie zezwolenia na dostęp do tablicy użytkownika w serwisie Facebook. Aby włączyć automatyczne skanowanie Norton Auto-Scan, wystarczy przejść na stronę Norton Safe Web w serwisie Facebook i kliknij pozycję Włącz automatyczne skanowanie.

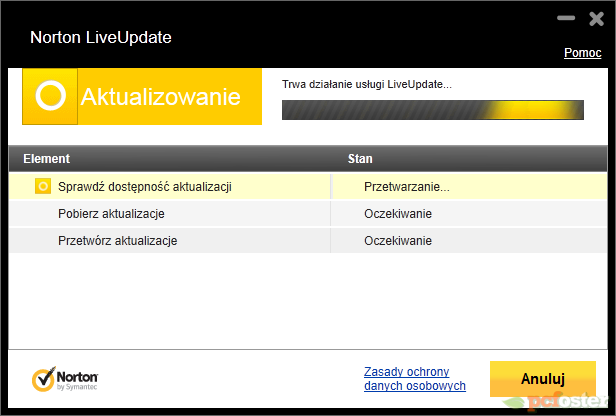

Funkcja LiveUptade umożliwia pobranie najnowszych definicji wirusów i aktualizacji produktu.

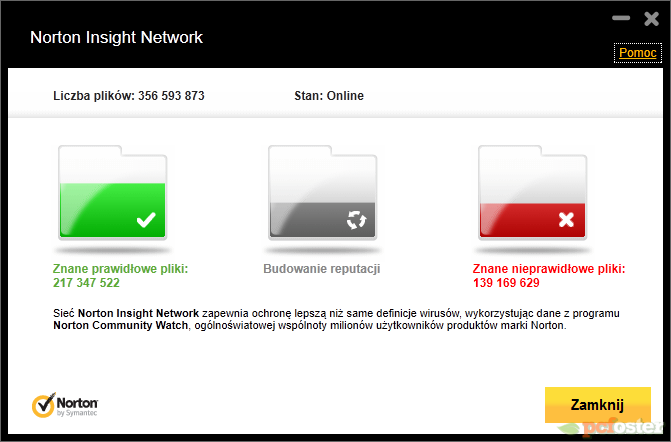

W oknie Sieć Norton Insight Network można sprawdzić łączną liczbę plików przeanalizowanych przy użyciu danych udostępnionych przez miliony użytkowników programu Norton Community Watch. W oknie wyświetlana jest liczba znanych prawidłowych plików, liczba nieznanych plików i liczba nieprawidłowych plików.

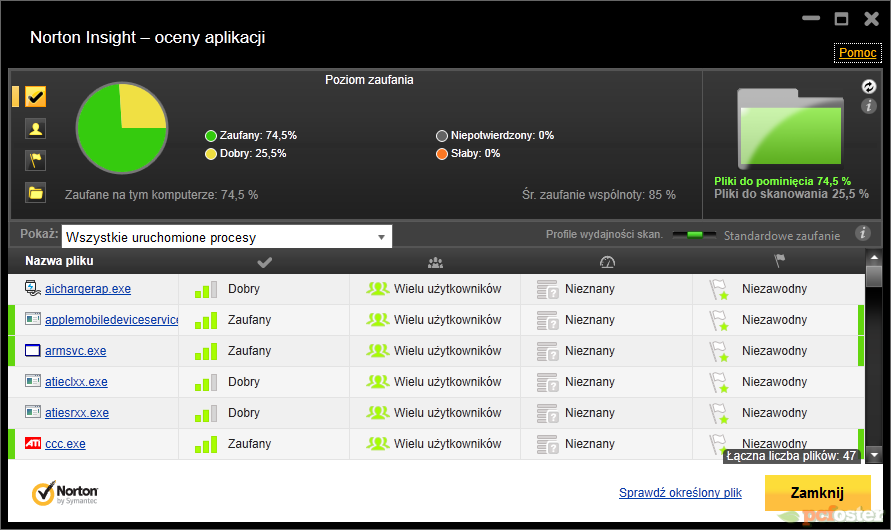

Na górze wyświetlany jest procent plików zaufanych i pliki, które mają być skanowane. Im wyższa wartość procentowa, tym mniej czasu zajmuje skanowanie. Okno Norton Insight - oceny aplikacji można odświeżyć, aby zaktualizować listę plików i poziom zaufania plików.

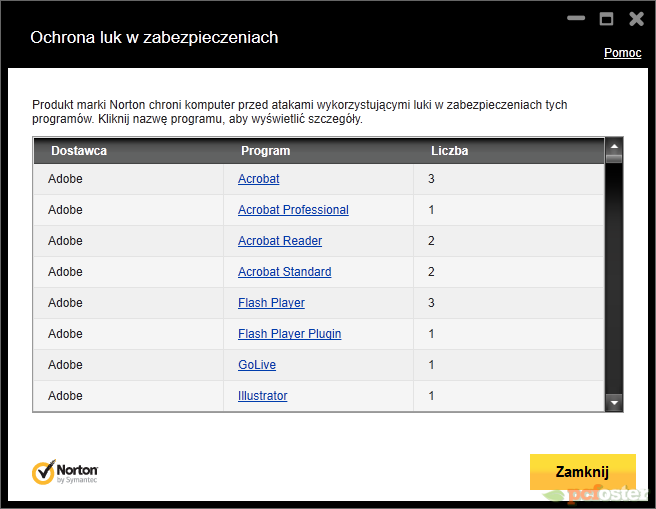

Funkcja Ochrona luk w zabezpieczeniach to składnik systemu zapobiegania włamaniom, zapewnia ona informacje o podatności programów na komputerze na destrukcyjne ataki, a także zapewnia również informacje o znanych atakach, przed którymi są chronione.

Luki w zabezpieczeniach to usterki programów lub systemu operacyjnego osłabiające ogólne zabezpieczenia systemu. Nieprawidłowa konfiguracja komputera lub zabezpieczeń również może być powodem ich występowania. Atakujący z zewnątrz wykorzystują te luki w zabezpieczeniach i podejmują destrukcyjne działania na komputerze użytkownika. Przykłady takich ataków to rejestrowanie naciśnięć klawiszy i ataki hakerskie. Ataki takie mogą spowalniać działanie komputera, powodować błędy programów lub udostępniać dane osobowe i informacje poufne użytkownika hakerom.

247712

247712 0

0

0

0

Komentarze