Który wybrać?

Kaspersky Anti-Virus i Internet Security 2009

Klikamy na ikonę Kaspersky’ego na pasku startowym i otwiera nam się menu główne programu w zakładce ochrona. Mamy tutaj od razu informację, że wersja Internet Security zawiera więcej funkcji. Poniżej jest także wiadomość o stanie bazy danych, aktywnych zagrożeniach oraz obiektach w kwarantannie. Całość podzielona jest na 3 działy: ochrona antywirusowa, ochrona online oraz ochrona systemu.

Przechodzimy teraz do pierwszego podmenu, czyli ochrony antywirusowej. Mamy tutaj bardzo ładnie przygotowany wykres zależności przeskanowanych obiektów od czasu. Różnymi kolorami zostały oznaczone pliki, poczta i komunikatory oraz strony WWW. Powyżej mamy informację, co nasz program ma zrobić po wykryciu niebezpieczeństwa w danym sektorze czyli np. w wiadomości e-mail. Najbardziej optymalnym rozwiązaniem jest wyleczenie zarażonego pliku, a w wypadku braku takiej możliwości jego usunięcie. Dla każdego działu możemy wyświetlić sobie statystyki oraz raporty na temat zaistniałych wydarzeń podczas pracy naszego programu. Ciekawym narzędziem jest przywracanie systemu (nie to wbudowane w Windowsa). Program wykonuje inspekcję systemu w poszukiwaniu uszkodzonych plików oraz nieprawidłowych ustawień. Diagnostyka przebiega szybko, po czym mamy propozycje kilku zmian np. autostart dysków sieciowych itp. Drugą ciekawą opcją jest tworzenie dysku ratunkowego, który przydaje się kiedy zostaną uszkodzone nasze pliki systemowe i nie możemy uruchomić normalnie systemu. Taki dysk możemy pobrać z witryny firmy Kaspersky Lab lub utworzyć za pomocą programu PE Builder.

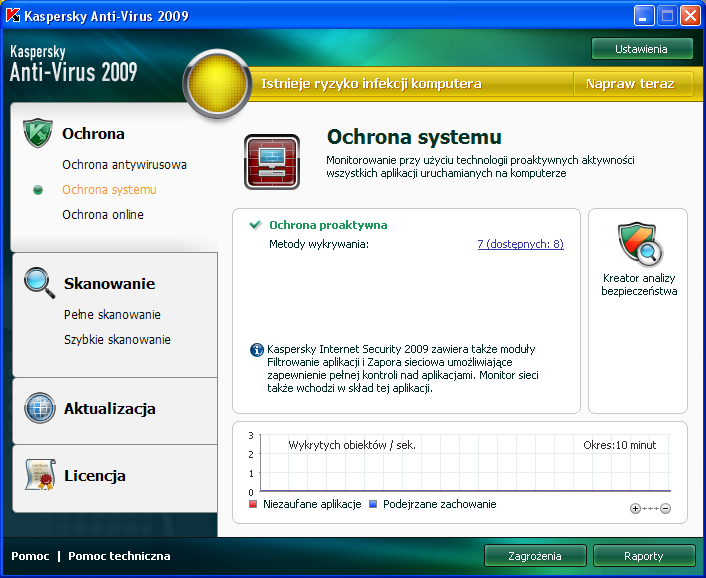

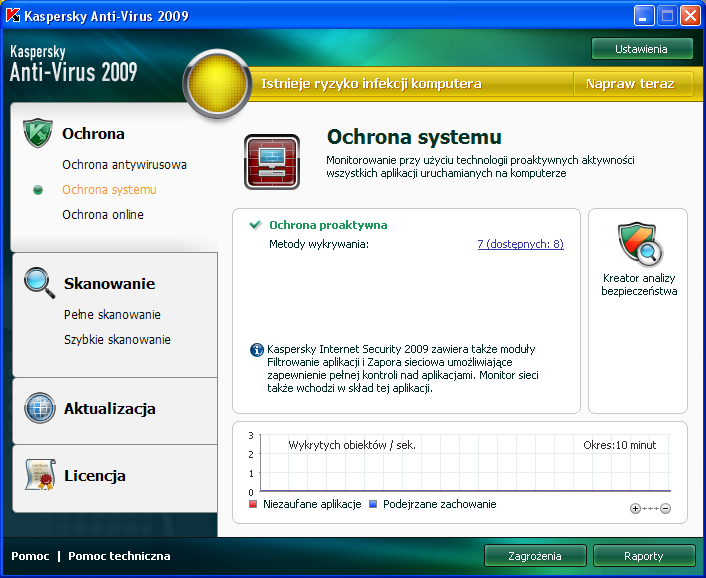

Drugim działem w menu ochrona jest ochrona systemu. Tutaj dzięki aktywności proaktywnej monitorowane są wszystkie aplikacje uruchomione na komputerze. Również mamy możliwość wykonania analizy bezpieczeństwa. Tym razem Kaspersky sprawdzi także przeglądarkę internetową. Można wykonać szybką diagnostykę, lub pełną, która zawiera dodatkowo szukanie luk w aplikacjach. Przy włączonej ochronie systemu nasze oprogramowanie będzie nas informować o działaniu np. keyloggerów, trojanów czy programów P2P.

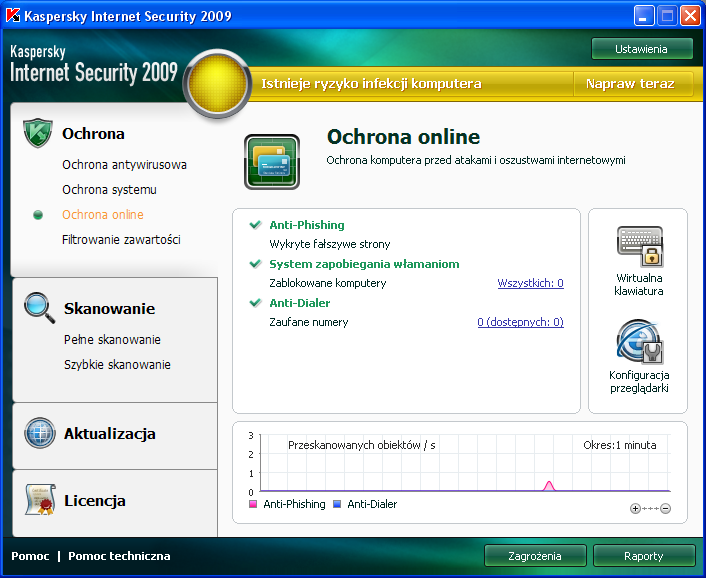

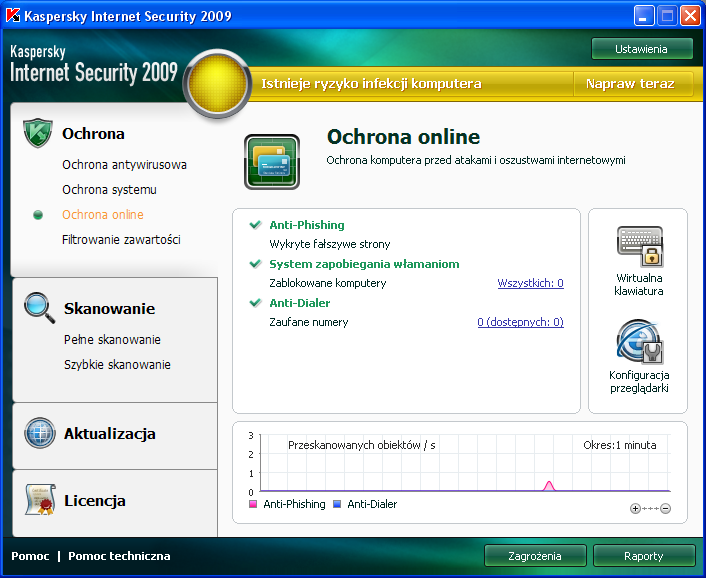

Ostatnim podmenu jest ochrona online. W tym dziale możliwe jest włączenie/wyłączenie modułu Anti-Phishing, który śledzi oraz blokuje próby otwarcia stron phishingowych. Domyślnie moduł uruchamiany jest podczas ładowania systemu operacyjnego oraz chroni komputer podczas całej sesji. Znajdziemy tutaj także opcje konfiguracji przeglądarki, czyli po raz kolejny program wykonuje analizę Internet Explorer i informuje nas jakie zmiany są zalecane.

Zobaczmy teraz czym różni się ta zakładka od tej, którą zobaczymy w drugim programie od firmy Kaspersky Lab. Układ samego programu jest identyczny, jednak mamy dostęp do wielu więcej funkcji, które dla osób surfujących w sieci mogą okazać się niezbędne.

Zacznijmy od pierwszej nowości, której nie było w wersji Anti-Virus 2009. System zapobiegania włamaniom – brzmi ciekawie, ale jak działa? W chwili obecnej występuje wiele różnych rodzajów ataków sieciowych wykorzystujących luki systemu operacyjnego oraz innego oprogramowania zainstalowanego na komputerze. W celu zapewnienia bezpieczeństwa komputera, niezbędna jest wiedza na temat rodzajów ataków sieciowych. Znane ataki sieciowe mogą zostać podzielone na trzy grupy:

1. Skanowanie portów – tego typu zagrożenie nie jest atakiem samo w sobie, lecz zazwyczaj poprzedza atak, ponieważ jest jedną z najbardziej popularnych metod uzyskiwania informacji dotyczących zdalnego komputera. Porty UDP/TCP skanowane są w celu uzyskania informacji o ich stanie (zamknięty lub otwarty). Skanowanie portów umożliwia atakującemu wybór rodzaju ataku możliwego do przeprowadzenia. Ponadto, informacje uzyskane podczas skanowania są pomocne do uzyskania danych na temat rodzaju zainstalowanego systemu operacyjnego na zdalnym komputerze. Ogranicza to liczbę potencjalnych ataków oraz czas potrzebny do ich przeprowadzenia. Jest to również pomocne podczas prób wykorzystania luk charakterystycznych dla danego systemu operacyjnego.

2. Ataki DoS (Denial of Service) – są to ataki, których celem jest osiągnięcie niestabilnego działania systemu operacyjnego. Ataki tego typu mogą prowadzić do braku możliwości użycia pewnych składników systemu (na przykład, brak dostępu do Internetu). Występują dwa podstawowe typy ataków DoS: o Wysyłanie do komputera docelowego specjalnie spreparowanych pakietów, które mogą być przyczyną restartu lub zatrzymania komputera o Wysyłanie do komputera wielu pakietów w określonym czasie, których nie może on przetworzyć Następujące ataki są przykładowymi atakami należącymi do tej grupy: o Ping of death - atak polegający na wysyłaniu pakietów ICMP o rozmiarze większym niż maksymalny 64 KB. Tego typu atak może spowodować awarię niektórych systemów operacyjnych. o Land - atak polegający na wysyłaniu żądania do otwartego na komputerze portu w celu nawiązania ze sobą połączenia. Wprowadza to komputer w stan, w którym zostaje znacząco obciążony procesor i w efekcie następuje zawieszenie systemu operacyjnego. o ICMP Flood - atak polegający na wysyłaniu na komputer dużej liczby pakietów ICMP. Podczas ataku komputer jest zmuszony do odpowiedzenia na każdy pakiet przychodzący, co powoduje przeciążenie procesora. o SYN Flood - atak polegający na wysyłaniu dużej liczby zapytań, mających na celu nawiązywanie przez komputer fałszywych połączeń. System rezerwuje pewną ilość zasobów na każde z tych połączeń, co całkowicie zużywa wszystkie zasoby komputera i komputer przestaje reagować na próby nawiązywania innych połączeń.

3. Ataki intruzów, które mają na celu przejęcie kontroli nad atakowanym komputerem. Jest to jeden z najniebezpieczniejszych typów ataków - gdy się powiedzie, haker uzyskuje pełną kontrolę nad komputerem. Hakerzy używają tego typu ataków, aby uzyskać poufne informacje z komputera zdalnego (na przykład, numery kart kredytowych, hasła) lub w celu późniejszego wykorzystania zasobów komputera w różnych celach (używanie przechwyconego systemu w sieciach zombie lub jako platformy potrzebnej do przeprowadzenia nowych ataków). W tej grupie znajduje się również więcej ataków niż w pozostałych. Mogą być one podzielone na trzy podgrupy (w oparciu o system operacyjny): ataki Microsoft Windows, ataki Unix oraz grupa usług sieciowych używanych w obu systemach operacyjnych.

Najbardziej popularnymi typami ataków wykorzystującymi narzędzia sieciowe są: o Buffer overflow - błąd oprogramowania polegający na braku kontroli lub nieodpowiedniej kontroli w obsłudze dużej ilości danych. Jest to jeden ze starszych typów błędów, bardzo prostych w wykorzystaniu przez hakerów. o Format string - błąd oprogramowania polegający na nieodpowiedniej kontroli w obsłudze wartości wejściowych dla funkcji I/O, takich jak printf(), fprintf(), scanf(), oraz innych funkcji standardowej biblioteki języka C. W przypadku występowania tego błędu w programie, haker przy użyciu zapytań utworzonych za pomocą specjalnej techniki, może uzyskać pełną kontrolę nad systemem. System wykrywania włamań automatycznie analizuje i blokuje próby wykorzystania tych błędów w najbardziej popularnych narzędziach sieciowych (FTP, POP3, IMAP) uruchomionych na komputerze użytkownika. Ataki na systemy Microsoft Windows opierają się na wykorzystaniu błędów oprogramowania zainstalowanego na komputerze (na przykład: programów typu Microsoft SQL Server, Microsoft Internet Explorer, Messenger i komponentów systemowych dostępnych poprzez sieć - DCom, SMB, Wins, LSASS, IIS5).

Ponadto, występują również przypadki ataków wykorzystujących wiele rodzajów szkodliwych skryptów, włączając skrypty przetwarzane przez Microsoft Internet Explorer i robaki typu Helkern. Istotą tego typu ataków jest wysyłanie specjalnych typów pakietów UDP do zdalnego komputera mogących uruchomić szkodliwy kod. Właśnie takie ataki Kaspersky zatrzymuje blokując dostęp atakującego komputera na czas jednej godziny.

Kolejną opcją jest Anti-Dialer, która ma za zadanie wykryć ukryte próby nawiązania połączeń modemowych oraz zablokować je. W podmenu ochrona systemu również pojawiło się kilka nowości.

Pierwszą z nich jest filtrowanie aplikacji, czyli kolejna istotna funkcja. Polega ona na analizie aplikacji podczas pierwszego uruchamiania zgodnie z pewnym algorytmem. W momencie pierwszego uruchamiania aplikacji moduł wysyła sumę kontrolną pliku wykonywalnego do bazy danych znanych aplikacji znajdującej się na serwerze Kaspersky Lab. Jeżeli aplikacja została już zarejestrowana w bazie danych z taką samą sumą kontrolną, zostanie ona umieszczona w grupie Zaufane. Następnie ustalany jest klasyfikator zagrożenia dla aplikacji, który sprawdza posiadanie podpisu cyfrowego. I według tego są grupowane na niski i wysoki poziom ograniczeń. Jeżeli aplikacja nie posiada podpisu cyfrowego a klasyfikator zagrożenia jest dla niej bardzo wysoki, zostanie ona zdefiniowana jako podejrzana. Jeżeli sygnatura lub analiza heurystyczna zdefiniuje także aplikację jako zainfekowaną, zostanie ona automatycznie umieszczona w grupie Niezaufane. Kaspersky Internet Security wyświetli powiadomienie o podejrzanej aplikacji oraz zezwoli na wybór grupy, w której należy umieścić aplikację. Filtrowanie aplikacji blokuje wszystkie akcje takich aplikacji. Po wykonaniu wszystkich etapów skanowania aplikacji, program wyświetli komunikat z informacją o ostatecznej decyzji podjętej w odniesieniu do aplikacji. Dla aplikacji znajdujących się w grupie Niezaufane domyślnie powiadomienie jest wyłączone.

Zapora sieciowa to znane nam całkiem dobrze zabezpieczenie z Windowsa. Wszystkie połączenia sieciowe na komputerze są monitorowane przez ten moduł. Zapora sieciowa przypisze do każdego połączenia sieciowego status zezwalający na nawiązanie tego połączenia. W zależności od statusu sieci zapora sieciowa zastosuje różne reguły filtrowania aktywności sieciowej.

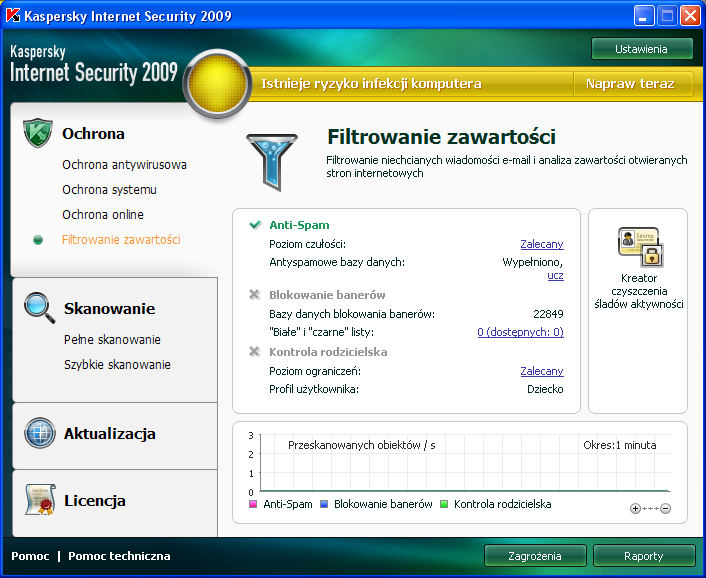

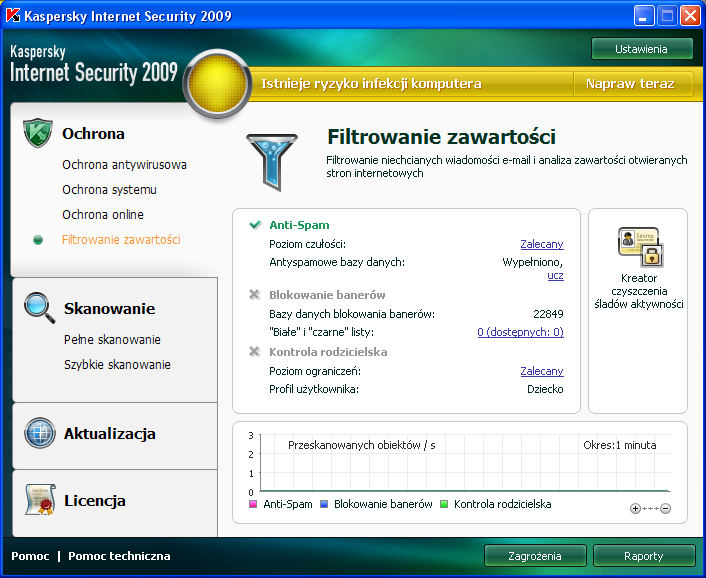

Ostatnią funkcją jest filtrowanie zabezpieczeń, gdzie mamy dostęp do filtru antyspamowego, kontroli rodzicielskiej i blokowania banerów.

Co do modułu Anti-Spam mamy tam możliwość ustawienia czułości na jeden z trzech poziomów. Mamy również możliwość uczenia naszej aplikacji, które wiadomości są dobre, przez co w późniejszym czasie nie będzie ich zaliczała jako spam. Kolejną opcją jest blokowanie banerów. Program ma w swojej bazie ponad 20 tys. rekordów, dzięki którym rozpoznaje banery, które nie powinny być wyświetlane. Również w tym wypadku możemy utworzyć białą i czarną listę. Kontrola rodzicielska zapisuje w swojej pamięci próby wejścia do miejsc wcześniej określonych jako zablokowane, dzięki czemu w późniejszym czasie mamy możliwość przeczytania raportu z takich prób.

W aplikacji Kaspersky Internet Security 2009 znalazła się również możliwość czyszczenia śladów aktywności, dzięki czemu mamy możliwość usunięcie wszelkich oznak naszej obecności na danym komputerze np. historie przeglądanych stron internetowych.

W menu ochrona dodatkowo mamy podaną ilość przyłączonych sieci oraz kontrolowanych aplikacji.

Przechodzimy teraz do pierwszego podmenu, czyli ochrony antywirusowej. Mamy tutaj bardzo ładnie przygotowany wykres zależności przeskanowanych obiektów od czasu. Różnymi kolorami zostały oznaczone pliki, poczta i komunikatory oraz strony WWW. Powyżej mamy informację, co nasz program ma zrobić po wykryciu niebezpieczeństwa w danym sektorze czyli np. w wiadomości e-mail. Najbardziej optymalnym rozwiązaniem jest wyleczenie zarażonego pliku, a w wypadku braku takiej możliwości jego usunięcie. Dla każdego działu możemy wyświetlić sobie statystyki oraz raporty na temat zaistniałych wydarzeń podczas pracy naszego programu. Ciekawym narzędziem jest przywracanie systemu (nie to wbudowane w Windowsa). Program wykonuje inspekcję systemu w poszukiwaniu uszkodzonych plików oraz nieprawidłowych ustawień. Diagnostyka przebiega szybko, po czym mamy propozycje kilku zmian np. autostart dysków sieciowych itp. Drugą ciekawą opcją jest tworzenie dysku ratunkowego, który przydaje się kiedy zostaną uszkodzone nasze pliki systemowe i nie możemy uruchomić normalnie systemu. Taki dysk możemy pobrać z witryny firmy Kaspersky Lab lub utworzyć za pomocą programu PE Builder.

Drugim działem w menu ochrona jest ochrona systemu. Tutaj dzięki aktywności proaktywnej monitorowane są wszystkie aplikacje uruchomione na komputerze. Również mamy możliwość wykonania analizy bezpieczeństwa. Tym razem Kaspersky sprawdzi także przeglądarkę internetową. Można wykonać szybką diagnostykę, lub pełną, która zawiera dodatkowo szukanie luk w aplikacjach. Przy włączonej ochronie systemu nasze oprogramowanie będzie nas informować o działaniu np. keyloggerów, trojanów czy programów P2P.

Ostatnim podmenu jest ochrona online. W tym dziale możliwe jest włączenie/wyłączenie modułu Anti-Phishing, który śledzi oraz blokuje próby otwarcia stron phishingowych. Domyślnie moduł uruchamiany jest podczas ładowania systemu operacyjnego oraz chroni komputer podczas całej sesji. Znajdziemy tutaj także opcje konfiguracji przeglądarki, czyli po raz kolejny program wykonuje analizę Internet Explorer i informuje nas jakie zmiany są zalecane.

Zobaczmy teraz czym różni się ta zakładka od tej, którą zobaczymy w drugim programie od firmy Kaspersky Lab. Układ samego programu jest identyczny, jednak mamy dostęp do wielu więcej funkcji, które dla osób surfujących w sieci mogą okazać się niezbędne.

Zacznijmy od pierwszej nowości, której nie było w wersji Anti-Virus 2009. System zapobiegania włamaniom – brzmi ciekawie, ale jak działa? W chwili obecnej występuje wiele różnych rodzajów ataków sieciowych wykorzystujących luki systemu operacyjnego oraz innego oprogramowania zainstalowanego na komputerze. W celu zapewnienia bezpieczeństwa komputera, niezbędna jest wiedza na temat rodzajów ataków sieciowych. Znane ataki sieciowe mogą zostać podzielone na trzy grupy:

1. Skanowanie portów – tego typu zagrożenie nie jest atakiem samo w sobie, lecz zazwyczaj poprzedza atak, ponieważ jest jedną z najbardziej popularnych metod uzyskiwania informacji dotyczących zdalnego komputera. Porty UDP/TCP skanowane są w celu uzyskania informacji o ich stanie (zamknięty lub otwarty). Skanowanie portów umożliwia atakującemu wybór rodzaju ataku możliwego do przeprowadzenia. Ponadto, informacje uzyskane podczas skanowania są pomocne do uzyskania danych na temat rodzaju zainstalowanego systemu operacyjnego na zdalnym komputerze. Ogranicza to liczbę potencjalnych ataków oraz czas potrzebny do ich przeprowadzenia. Jest to również pomocne podczas prób wykorzystania luk charakterystycznych dla danego systemu operacyjnego.

2. Ataki DoS (Denial of Service) – są to ataki, których celem jest osiągnięcie niestabilnego działania systemu operacyjnego. Ataki tego typu mogą prowadzić do braku możliwości użycia pewnych składników systemu (na przykład, brak dostępu do Internetu). Występują dwa podstawowe typy ataków DoS: o Wysyłanie do komputera docelowego specjalnie spreparowanych pakietów, które mogą być przyczyną restartu lub zatrzymania komputera o Wysyłanie do komputera wielu pakietów w określonym czasie, których nie może on przetworzyć Następujące ataki są przykładowymi atakami należącymi do tej grupy: o Ping of death - atak polegający na wysyłaniu pakietów ICMP o rozmiarze większym niż maksymalny 64 KB. Tego typu atak może spowodować awarię niektórych systemów operacyjnych. o Land - atak polegający na wysyłaniu żądania do otwartego na komputerze portu w celu nawiązania ze sobą połączenia. Wprowadza to komputer w stan, w którym zostaje znacząco obciążony procesor i w efekcie następuje zawieszenie systemu operacyjnego. o ICMP Flood - atak polegający na wysyłaniu na komputer dużej liczby pakietów ICMP. Podczas ataku komputer jest zmuszony do odpowiedzenia na każdy pakiet przychodzący, co powoduje przeciążenie procesora. o SYN Flood - atak polegający na wysyłaniu dużej liczby zapytań, mających na celu nawiązywanie przez komputer fałszywych połączeń. System rezerwuje pewną ilość zasobów na każde z tych połączeń, co całkowicie zużywa wszystkie zasoby komputera i komputer przestaje reagować na próby nawiązywania innych połączeń.

3. Ataki intruzów, które mają na celu przejęcie kontroli nad atakowanym komputerem. Jest to jeden z najniebezpieczniejszych typów ataków - gdy się powiedzie, haker uzyskuje pełną kontrolę nad komputerem. Hakerzy używają tego typu ataków, aby uzyskać poufne informacje z komputera zdalnego (na przykład, numery kart kredytowych, hasła) lub w celu późniejszego wykorzystania zasobów komputera w różnych celach (używanie przechwyconego systemu w sieciach zombie lub jako platformy potrzebnej do przeprowadzenia nowych ataków). W tej grupie znajduje się również więcej ataków niż w pozostałych. Mogą być one podzielone na trzy podgrupy (w oparciu o system operacyjny): ataki Microsoft Windows, ataki Unix oraz grupa usług sieciowych używanych w obu systemach operacyjnych.

Najbardziej popularnymi typami ataków wykorzystującymi narzędzia sieciowe są: o Buffer overflow - błąd oprogramowania polegający na braku kontroli lub nieodpowiedniej kontroli w obsłudze dużej ilości danych. Jest to jeden ze starszych typów błędów, bardzo prostych w wykorzystaniu przez hakerów. o Format string - błąd oprogramowania polegający na nieodpowiedniej kontroli w obsłudze wartości wejściowych dla funkcji I/O, takich jak printf(), fprintf(), scanf(), oraz innych funkcji standardowej biblioteki języka C. W przypadku występowania tego błędu w programie, haker przy użyciu zapytań utworzonych za pomocą specjalnej techniki, może uzyskać pełną kontrolę nad systemem. System wykrywania włamań automatycznie analizuje i blokuje próby wykorzystania tych błędów w najbardziej popularnych narzędziach sieciowych (FTP, POP3, IMAP) uruchomionych na komputerze użytkownika. Ataki na systemy Microsoft Windows opierają się na wykorzystaniu błędów oprogramowania zainstalowanego na komputerze (na przykład: programów typu Microsoft SQL Server, Microsoft Internet Explorer, Messenger i komponentów systemowych dostępnych poprzez sieć - DCom, SMB, Wins, LSASS, IIS5).

Ponadto, występują również przypadki ataków wykorzystujących wiele rodzajów szkodliwych skryptów, włączając skrypty przetwarzane przez Microsoft Internet Explorer i robaki typu Helkern. Istotą tego typu ataków jest wysyłanie specjalnych typów pakietów UDP do zdalnego komputera mogących uruchomić szkodliwy kod. Właśnie takie ataki Kaspersky zatrzymuje blokując dostęp atakującego komputera na czas jednej godziny.

Kolejną opcją jest Anti-Dialer, która ma za zadanie wykryć ukryte próby nawiązania połączeń modemowych oraz zablokować je. W podmenu ochrona systemu również pojawiło się kilka nowości.

Pierwszą z nich jest filtrowanie aplikacji, czyli kolejna istotna funkcja. Polega ona na analizie aplikacji podczas pierwszego uruchamiania zgodnie z pewnym algorytmem. W momencie pierwszego uruchamiania aplikacji moduł wysyła sumę kontrolną pliku wykonywalnego do bazy danych znanych aplikacji znajdującej się na serwerze Kaspersky Lab. Jeżeli aplikacja została już zarejestrowana w bazie danych z taką samą sumą kontrolną, zostanie ona umieszczona w grupie Zaufane. Następnie ustalany jest klasyfikator zagrożenia dla aplikacji, który sprawdza posiadanie podpisu cyfrowego. I według tego są grupowane na niski i wysoki poziom ograniczeń. Jeżeli aplikacja nie posiada podpisu cyfrowego a klasyfikator zagrożenia jest dla niej bardzo wysoki, zostanie ona zdefiniowana jako podejrzana. Jeżeli sygnatura lub analiza heurystyczna zdefiniuje także aplikację jako zainfekowaną, zostanie ona automatycznie umieszczona w grupie Niezaufane. Kaspersky Internet Security wyświetli powiadomienie o podejrzanej aplikacji oraz zezwoli na wybór grupy, w której należy umieścić aplikację. Filtrowanie aplikacji blokuje wszystkie akcje takich aplikacji. Po wykonaniu wszystkich etapów skanowania aplikacji, program wyświetli komunikat z informacją o ostatecznej decyzji podjętej w odniesieniu do aplikacji. Dla aplikacji znajdujących się w grupie Niezaufane domyślnie powiadomienie jest wyłączone.

Zapora sieciowa to znane nam całkiem dobrze zabezpieczenie z Windowsa. Wszystkie połączenia sieciowe na komputerze są monitorowane przez ten moduł. Zapora sieciowa przypisze do każdego połączenia sieciowego status zezwalający na nawiązanie tego połączenia. W zależności od statusu sieci zapora sieciowa zastosuje różne reguły filtrowania aktywności sieciowej.

Ostatnią funkcją jest filtrowanie zabezpieczeń, gdzie mamy dostęp do filtru antyspamowego, kontroli rodzicielskiej i blokowania banerów.

Co do modułu Anti-Spam mamy tam możliwość ustawienia czułości na jeden z trzech poziomów. Mamy również możliwość uczenia naszej aplikacji, które wiadomości są dobre, przez co w późniejszym czasie nie będzie ich zaliczała jako spam. Kolejną opcją jest blokowanie banerów. Program ma w swojej bazie ponad 20 tys. rekordów, dzięki którym rozpoznaje banery, które nie powinny być wyświetlane. Również w tym wypadku możemy utworzyć białą i czarną listę. Kontrola rodzicielska zapisuje w swojej pamięci próby wejścia do miejsc wcześniej określonych jako zablokowane, dzięki czemu w późniejszym czasie mamy możliwość przeczytania raportu z takich prób.

W aplikacji Kaspersky Internet Security 2009 znalazła się również możliwość czyszczenia śladów aktywności, dzięki czemu mamy możliwość usunięcie wszelkich oznak naszej obecności na danym komputerze np. historie przeglądanych stron internetowych.

W menu ochrona dodatkowo mamy podaną ilość przyłączonych sieci oraz kontrolowanych aplikacji.

Warto przeczytać:

Do góry

34315

34315 0

0

0

0

Komentarze